本报告对HTTP和SOCKS代理技术进行了全面的技术分析,深入探讨了它们的基本差异、安全特性、性能表现以及现代实现考量。基于对当前技术文献和实现数据的广泛研究,我们发现:

核心发现:虽然HTTP代理专为Web流量而设计,具有高级内容操控能力,而SOCKS5代理提供更广泛的协议支持和更低级别的隧道功能。两者都不提供固有的加密,但都可以通过额外机制进行保护。

近期在HTTP/3、基于eBPF的代理以及云原生服务网格方面的发展正在重塑代理格局,尽管公开文献中缺乏定量性能数据。

"在现代网络架构中,HTTP和SOCKS代理服务于不同的目的,没有一种是所有用例的通用解决方案。选择应基于特定用例、性能需求和安全要求。"

HTTP和SOCKS代理之间最根本的区别在于它们在OSI模型中的操作层级。这两种代理在设计哲学和功能定位上存在显著差异,直接影响了它们的应用场景和性能表现。

这两种代理类型在连接处理方法上存在显著差异,直接影响了它们的性能特性和适用场景。

作为客户端和服务器之间的中介,HTTP代理转发HTTP请求的同时可能修改头部、缓存内容并执行身份验证。它们不太灵活,但对Web流量优化更为专业。

通过代理服务器处理TCP和UDP流量而不解释负载内容。它们通过防火墙传递通信,并能更有效地处理复杂的网络环境。SOCKS协议本身旨在中继任意TCP通信,由IETF标准化。

HTTP和SOCKS代理的安全特性存在重要差异,这些差异直接影响了它们在不同安全环境下的适用性。

HTTP与SOCKS代理安全特性对比示意图

认证机制在这两种代理类型之间存在显著差异,影响了它们在企业环境中的部署安全性。

重要区别:SOCKS4仅提供无认证支持且仅处理TCP流量,而SOCKS5增加了认证、UDP支持和IPv6兼容性。这种灵活的认证框架使SOCKS5更适合需要凭证管理的安全企业环境。

基于当前技术分析,SOCKS5代理通常比HTTP代理在大多数用例中表现出更好的性能。这种性能优势源于SOCKS5在较低层级(第5层)操作,无需解析或处理负载内容。

性能优势来源:减少的处理开销转化为更低的延迟和更高的吞吐量,特别是在不需要内容检查的非HTTP协议或加密流量场景中。

HTTP代理由于需要解析、记录、缓存和可能修改HTTP流量而引入额外处理开销。这可能导致在高负载下性能下降,尽管对于纯Web流量场景(其中缓存有益)可能提供更好的性能。

HTTP与SOCKS代理在不同负载下的性能表现对比

性能特征根据被代理的协议而显著变化。对于TCP流量,SOCKS5通常优于HTTP代理,因为其处理模型更简单。对于UDP流量,SOCKS5具有明显优势,因为HTTP代理无法原生处理UDP协议。

SOCKS5对于VoIP、游戏和流媒体媒体等依赖UDP的实时应用至关重要。

HTTP/3(基于QUIC)的出现引入了复杂性能考量。HTTP/3使用UDP作为传输层,理论上应有利于SOCKS5实现。然而,当前实现限制显示许多代理服务器(包括Nginx和Traefik)在代理到上游服务器时终止HTTP/3连接并回退到HTTP/1.1或HTTP/2,抵消了一些QUIC优势。

尽管进行了广泛研究,但公开可用的比较HTTP和SOCKS5代理的基准数据仍然有限。搜索结果表明了一般性能特征,但缺乏特定、近期的定量测量数据,无法跨不同网络条件比较延迟和吞吐量。

这种已发布基准的差距使得除上述一般架构优势外,难以进行明确的性能比较。

性能影响还显著取决于实现质量、网络条件、服务器资源和特定用例。一些来源指出,在某些配置中SOCKS5可能对服务器资源提出更高要求,而另一些则强调其效率优势。实际性能应在特定部署场景中验证。

对现代HTTP协议的支持给两种代理类型带来了实现挑战。HTTP代理本质上支持HTTP/2,因为它仍然在其协议专业化范围内,尽管不同代理软件的实现各不相同。

对于HTTP/3(QUIC),HTTP代理面临重大挑战,因为QUIC使用UDP作为传输层而非TCP。

当前实现研究表明,启用反向代理中的QUIC/HTTP3需要对核心网络栈、SSL/TLS层和配置语法进行重大修改。对于Nginx,启用HTTP/3通常涉及使用特定模块(--with-http_v3_module)编译并与兼容的SSL库一起使用。

SOCKS5代理自然支持HTTP/3流量,因为它们隧道UDP数据包而不解释协议。然而,它们不会从HTTP/3特性中获得特别优势,因为它们不执行HTTP特定优化。

两种代理类型都可以与TLS 1.3一起工作,但它们的角色差异显著。HTTP代理可以终止TLS连接,执行检查然后重新加密到上游服务器的流量。这允许内容过滤和安全扫描,但引入了中间人架构,可能会引起隐私问题。

SOCKS5代理在不解密的情况下隧道加密流量,保持端到端安全性而不具备检查能力。这使其适用于流量应在整个旅程中保持加密的场景,如访问敏感服务或维护客户端与服务器之间的隐私。

SOCKS5包含原生IPv6寻址支持,使其非常适合现代网络环境。HTTP代理的IPv6支持因实现而异,尽管大多数现代HTTP代理软件现在都支持IPv6。

协议本身不排斥IPv6支持,但遗留实现可能缺乏完整的IPv6兼容性。

PROXY协议(特别是版本2)已成为保留通过代理或负载均衡器的流量的原始客户端连接信息的重要标准。PROXY协议v2比v1具有显著优势,包括二进制格式效率、对更多协议的支持以及增强的安全功能。

在Kubernetes和服务网格环境中,PROXY协议支持实现了更好的可见性和安全策略执行。代理技术与Istio、Linkerd和Consul等服务网格的集成通常侧重于其内置代理功能(Istio基于Envoy,Linkerd使用专有解决方案)。

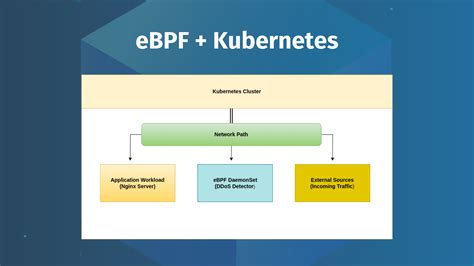

eBPF(扩展伯克利数据包过滤器)等新兴技术正在彻底改变代理性能特征。eBPF代理在Linux内核中运行,减少了用户空间和内核空间之间的上下文切换,显著提高了性能。

eBPF与传统代理实现的性能对比

研究表明,eBPF实现实现了比传统实现(0.26 Gbit/s)高得多的吞吐量(21.2 Gbit/s)。虽然不能直接与传统HTTP或SOCKS代理相比,但eBPF方法代表了现代基础设施中高性能代理的未来方向,特别是在寻求避免sidecar代理开销的服务网格实现中。

截至2024-2025年,主要云提供商(AWS、Azure、GCP)主要通过负载均衡器和API网关提供HTTP/HTTPS代理服务,而不是专用的SOCKS代理服务。AWS通过应用程序负载均衡器、Azure通过应用程序网关和GCP通过负载均衡服务提供HTTP代理功能。

这些托管服务通常专注于HTTP特定用例,如基于内容的路由、SSL终止和Web应用程序防火墙保护。专用SOCKS代理服务较少作为托管服务提供,组织通常在需要非HTTP协议支持时自行部署其SOCKS代理实现。

为了增强安全性和匿名性,链式多个代理是一种常见做法。研究表明,安全链式SOCKS5和HTTP CONNECT代理的最佳实践包括:

在现代Kubernetes环境中,服务网格如Istio主要使用HTTP代理(Envoy)为其数据平面操作。传统SOCKS代理与服务网格的集成不太常见,但可以通过以下方式实现:

基于当前性能理解,优化建议包括:

Web协议的演变,特别是HTTP/3和QUIC,将在未来几年显著影响代理技术。随着HTTP/3采用率的增加,代理实现将需要适应高效处理基于UDP的HTTP流量。

当前HTTP/3代理的限制(终止和回退行为)是暂时的挑战,预计将在未来代理软件版本中得到解决。

QUIC实现的跨平台和语言标准化仍在进行中,某些开发环境中的支持仍然有限。随着QUIC支持的成熟,我们可以期待HTTP和SOCKS代理实现中对HTTP/3流量的原生处理得到改善。

未来代理技术的安全增强可能包括:

在地平线上的性能创新包括:

HTTP和SOCKS代理在现代网络架构中服务于不同的目的,没有一种是所有用例的通用解决方案。HTTP代理在Web特定流量方面表现出色,其中内容检查、缓存和HTTP特定优化提供价值。它们的应用层智能使它们能够实现高级功能,但也带来了性能开销和协议限制。

SOCKS5代理提供更广泛的协议支持,以及非HTTP流量的更高效隧道,使其成为需要UDP支持或协议灵活性的应用的理想选择。

安全格局表明,这两种协议都不提供固有加密,尽管都可以通过TLS或VPN集成等额外机制进行保护。SOCKS5提供更灵活的认证选项,而HTTPS代理通过标准TLS实现为Web流量提供强大的安全保护。

HTTP/3、eBPF加速和云原生服务网格的未来发展将继续塑造代理格局,随着实现演变为处理现代协议需求,可能会模糊这两种代理类型之间的区别。

"组织应根据特定用例、性能要求和安全需求选择代理技术,而不是寻求一刀切的解决方案。截至2024-2025年,向特定场景的专业化代理实现的趋势持续,通用代理正越来越多地被针对特定协议或部署环境的优化解决方案所取代。"

报告概述

1. 基础架构与协议支持

1.1 分层操作与协议处理

HTTP代理

SOCKS代理

1.2 连接处理机制

HTTP代理

SOCKS代理

2. 安全与认证机制

2.1 安全特性

HTTP代理安全特性

SOCKS代理安全特性

2.2 认证方法

代理类型

认证方法

安全性考量

HTTP代理

基本认证(用户名/密码)

(未使用HTTPS时以明文传输)

广泛支持但无加密时存在漏洞

企业环境可能支持NTLM或Kerberos

SOCKS4

无认证支持

仅处理TCP流量

SOCKS5

用户名/密码认证

GSSAPI(通用安全服务应用程序编程接口)

更灵活的认证框架

更适合需要凭证管理的企业环境

3. 性能特征与基准分析

3.1 通用性能表现

3.2 协议特定性能

3.3 基准数据局限性

4. 现代协议支持与兼容性

4.1 HTTP/2和HTTP/3 (QUIC) 兼容性

4.2 TLS 1.3与加密支持

4.3 IPv6兼容性

5. 新兴标准与现代部署考量

5.1 PROXY协议与云原生集成

5.2 eBPF代理性能

5.3 云服务商托管服务

6. 实施与部署最佳实践

6.1 安全代理链配置

6.2 服务网格集成模式

6.3 性能优化建议

7. 未来趋势与发展方向

7.1 协议演变影响

7.2 安全增强

7.3 性能创新

结论

HTTP与SOCKS代理技术深度分析报告

作者:zvvq博客网

免责声明:本文来源于网络,如有侵权请联系我们!